Update vom 26.06.24 um 12:50 Uhr:

Das Hacker- und Entwicklerkollektiv Rabbitude teilte Gizmodo mit, dass Rabbit den ursprünglichen API-Schlüssel von ElevenLabs endgültig widerrufen habe, wodurch sie Zugriff auf die KI-Antworten der Benutzer und das Sprachmodell des Geräts hätten. Allerdings gibt es jetzt eine neue Wendung. Die Gruppe behauptet nun, sie habe auch Zugriff auf den internen Nachrichtendienst von Rabbit gehabt.

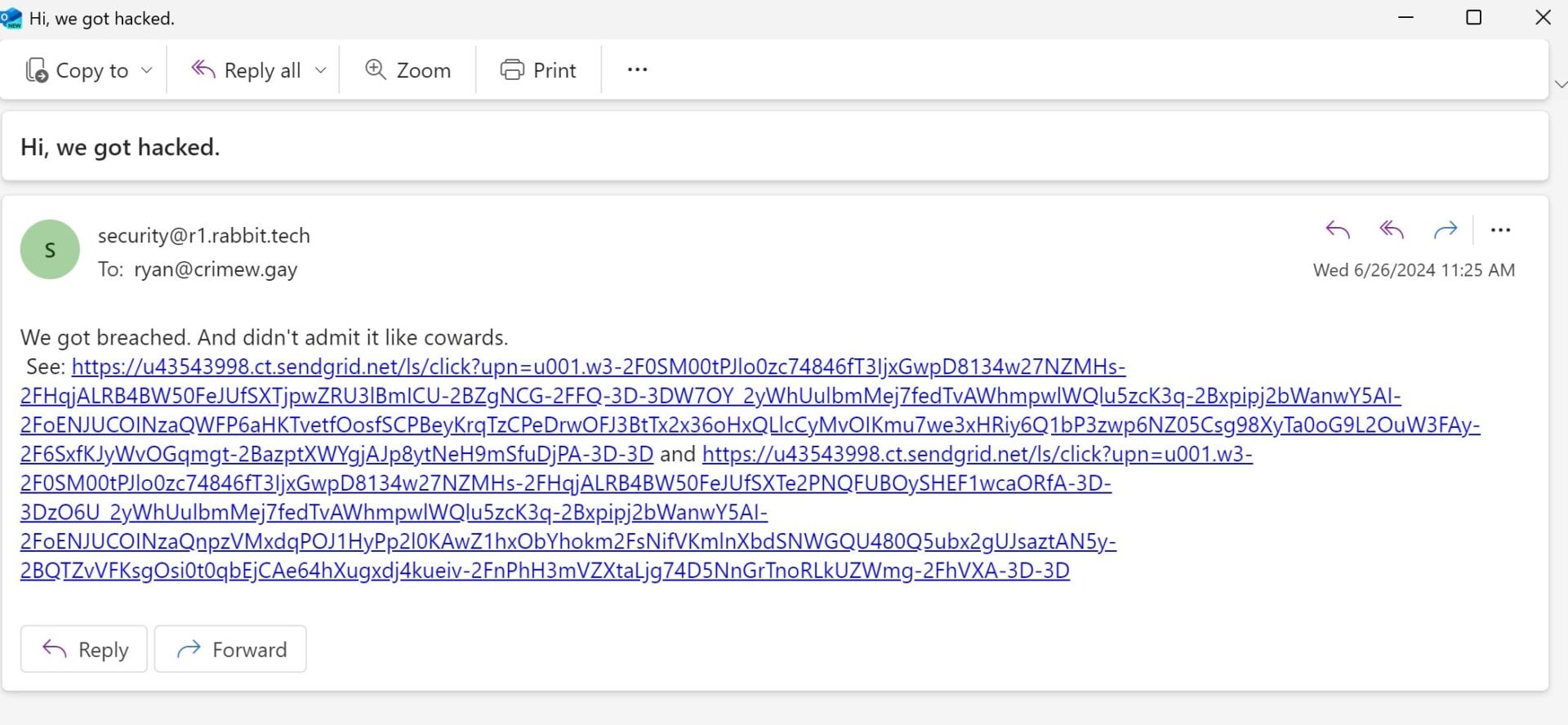

An einem Mittwoch Post Auf der Website der Gruppe teilte Rabbitude mit, dass die Macher von Rabbit R1 alle zuvor veröffentlichten API-Schlüssel gelöscht hätten. Einer davon war so schlecht gemacht, dass er die Geräte der Benutzer für kurze Zeit gesperrt hatte, bis ElevenLabs wiederhergestellt werden konnte. Die Gruppe war jedoch nicht bereit, Rabbit aus der Verantwortung zu nehmen, und teilte mit, dass sie noch einen weiteren API-Schlüssel habe, der in Rabbit fest einprogrammiert sei. Dieser sei für Sendgrid bestimmt, den E-Mail-Dienst, der für die Subdomäne r1.rabbit.tech verwendet wird. Die Hackergruppe sagt, dass die Domäne Tabellenkalkulationen mit sensiblen Benutzerdaten enthalte.

Einer der Entwickler der Gruppe gab Gizmodo eine E-Mail zugewiesen, die offenbar von der Adresse [email protected] gesendet wurde. Die Gruppe sagt , sie habe vor über einem Monat als Test eine ähnliche E-Mail gesendet, die den Entwicklern von Rabbit jedoch unbemerkt geblieben ist.

Die Gruppe schickte weitere E-Mails von der Adresse [email protected] an Jason Koebler unter 404Medien. Diese E-Mail wurde zuvor verwendet, um Details zu Pressemitteilungen an Journalisten weiterzugeben.

In einer E-Mail an Gizmodo verwies Rabbit auf eine Blogbeitrag zur Sicherheit wo es hieß:

„Wir wurden benachrichtigt, dass ein Dritter möglicherweise Zugriff auf funktionierende API-Schlüssel für mehrere SaaS-Anbieter hatte, die von Rabbit zur Bereitstellung von Diensten für unsere Kunden verwendet werden. Aufgrund dieser Benachrichtigung rotierte das Rabbit-Sicherheitsteam die Schlüssel für diese APIs, was zu einer kurzen Ausfallzeit der Geräte führte.“

Dies scheint die Kommentare der Hacker zu bestätigen, dass das Zurücksetzen der API durch Rabbit die Benutzer vorübergehend störte. Das Unternehmen hat sich noch nicht zum Zugriff auf die Sendgrid-API geäußert.

Wir halten Ausschau, ob die Entwickler noch weitere Informationen zu der wachsenden Sicherheitslücke haben. Unser Standpunkt bleibt jedoch bestehen: Wenn Sie ein Rabbit R1 verwenden, sollten Sie dies pausieren, bis Rabbit konkrete Details zu seiner internen Sicherheit mitteilt.

Originalgeschichte:

Dieses leuchtend orange, minimalistische 200-Dollar-Modell KI-Dingsbums namens Rabbit R1 versprach, es würde Ihr bevorzugter KI-Begleiter werden. Stattdessen bewies es … missgestaltete und unausgereifte Maschine das keines seiner großen Versprechungen erfüllt werden konnte. Nun ist es laut einer Gruppe von White-Hat-Hackern sogar noch schlimmer. Das Team nennt sich Kaninchen behauptet, seit über einem Monat Zugriff auf alle API-Schlüssel der Codebasis von Rabbit R1 hatten und so einen Einblick auf alle Antworten von Rabbit haben können, einschließlich aller vertraulichen Informationen, die der KI zugewiesen werden.

Damit möchte ich sagen: Wenn Sie immer noch einer dieser kleinen Hasen sind, die sich auf die Chance stürzen, einen Rabbit R1 zu benutzen, sollten Sie damit sofort aufhören.

Rabbitude behauptete, es sei bereits am 16. Mai Zugriff auf die Codebasis von Rabbit erhalten habe. Das Team gab auch die API-Schlüssel frei, die es dem Rabbit er ermöglichen, sich mit Google Maps und Yelp zu verbinden und den KI-Modellen Zugriff auf lokale Bewertungen und Wegbeschreibungen zu erhalten. Das Team sagt auch, es habe Zugriff auf die ElevenLabs-Schlüssel, das System das Rabbit für Text-to-Speech verwendet. Letzteres ist für den täglichen Rabbit-Betrieb besonders wichtig, da Hacker damit einen Verlauf aller früheren Text-to-Speech-Nachrichten abrufen und das Gerät sogar blockieren können, indem sie die Stimmen vollständig löschen.

Nachdem die Hackergruppe ihre Ergebnisse am späten Dienstag veröffentlicht hatte, sagte eines der Mitglieder, das online unter dem Namen Eva auftritt, dass ElevenLabs den API-Schlüssel von ElevenLabs vorübergehend widerrufen habe, wodurch auch alle Rabbit-Geräte für eine gewisse Zeit abgeschaltet wurden, bevor sie wieder online gingen. Sie sagten: „Rabbit wusste davon und hat nichts unternommen, um es zu beheben.“

rabbit has now revoked the elevenlabs api key breaking literally every r1, cause they forgot to update their key on the server.

— xyzeva (@xyz3va) June 25, 2024

Gizmodo hat Rabbit am frühen Mittwochmorgen um einen Kommentar gebeten, aber wir haben nicht sofort eine Antwort erhalten. Das Unternehmen teilte mit: Engadget dass das Unternehmen von dem angeblichen Datenverstoß wissen ist, jedoch „keine Kenntnis von einem Leck von Kundendaten oder einer Beeinträchtigung unserer Systeme hat.“ Gizmodo fragte Rabbit auch ob API-Schlüssel widerrufen wurden. Wir werden diesen Beitrag jedoch aktualisieren, wenn wir mehr erfahren.

Der Rabbit R1 ist bereits zu Fehlern anfällig, da er so stark auf Cloud-Diensten basiert ist, die nicht direkt vom Rabbit-Team gesteuert werden. Letzten Monat führte ein ChatGPT-Ausfall vorübergehend zu machte das Gerät völlig unbrauchbar. Gizmodo konnte nicht unabhängig bestätigen, ob der Rabbit aufgrund einer Einmischung in die ElevenLabs-API offline ging. Wir haben das Hackerteam um Beweise und einen Kommentar gesucht und werden diese Geschichte aktualisieren, wenn wir mehr erfahren.

Tech-Blogger Ed Zitron hat bereits ausführlich die Transformation des Unternehmens von der Arbeit an einem Krypto-Metaverse-Projekt zu seinem KI-Gerät. YouTuber KaffeeZilla erläuterte auch einige der besorgniserregenderen Aspekte des Geräts, darunter einige „ernsthafte Bedenken hinsichtlich des Datenschutzes“, nachdem er einen Blick auf die Codebasis des Rabbit geworfen hatte. Er erwähnte „Dinge, die böswillige Akteure verwenden könnten, um Zugriff auf alle Antworten zu erhalten, die der R1 je gegeben hat.“

Auf Rabbitude Discord behauptet das Team, seit es vor über einem Monat auf die Codebasis zugegriffen hat mit CoffeeZilla zusammengearbeitet habe. Das Team sagte weiter: „Das ist real. Rabbit kann darum herumtanzen so viel es will, aber es ist real, und das ist tatsächlich passiert. Sie hatten einen Monat Zeit die Schlüssel zu ändern und haben es nicht getan. Das ist ihr Problem.“