Es war 1992 und das FBI hatte ein großes Problem.

In diesem Jahr hatte AT&T die Einführung eines sogenannten TSD-3600—was war damals ein neuartiges Stück Datenschutz-Hardware, das Verschlüsseln Sprachübertragungen in Standard-Festnetztelefonen. Das TSD – kurz für Telephone Security Device – ist ein klobiges weißes Gerät das ein bisschen einem Walkman ähnelte. Es digitalisierte Anrufe und verschlüsselte sie dann mit einem 56-Bit-Schlüssel. Ursprünglich wurde es Geschäftsführern für 1.295 US-Dollar pro Stück als sichere Möglichkeit zum Tätigen wichtiger Geschäftsgespräche angeboten.

Für die meisten Menschen war dies wahrscheinlich eine aufregende Neuerung. Für die Regierung stellte es jedoch eine große Bedrohung dar. Jahrelang befürchteten die Bundesbehörden, dass die organisierte Kriminalität und Terrorgruppen unweigerlich auf verschlüsselte Kommunikation zurückgreifen würden, um ihre Aktivitäten vor den Abhörmaßnahmen der Polizei zu verbergen. Mit der Einführung des TSD-3600 – eines für den durchschnittlichen Mafioso relativ kostengünstigen Geräts – schienen nun ihre schlimmsten Befürchtungen wahr zu werden.

Rasch entwickelte die Regierung eine Lösung für ihr Problem. Im April 1993 kündigte die Clinton-Administration die Einführung eines eigenen kryptografischen Geräts der Regierung an, das den Namen „Clipper Chip.” Die Idee hinter dem Clipper war einfach: Es war ein Mikrochip, der von einem von der Regierung genehmigten Auftragnehmer hergestellt wurde und auf einem Verschlüsselungsalgorithmus basierte, der von der National Security Agency entwickelt wurde. Der Chip, von dem die Regierung hoffte, er würde in kommerzielle Kommunikationsgeräte integriert werden, enthielt einen Kryptographen. ic-Hintertür, die es der Regierung unter den richtigen Umständen ermöglichen würde, sämtliche über das Gerät übertragenen Kommunikationen zu dekodieren. „Unsere Richtlinie ist darauf ausgelegt, Privatpersonen und Unternehmen eine bessere Verschlüsselung zu bieten und gleichzeitig sicherzustellen, dass die Anforderungen der Strafverfolgungsbehörden und der nationalen Sicherheit erfüllt werden“, erklärte Vizepräsident Al Gore. zu der Zeit.

Der Plan war zunächst erfolgreich. Nach Lobbyarbeit der Regierung überarbeitete AT&T seine Entwürfe für den TSD-3600, verwarf das ursprüngliche Modell und brachte eine neue Version auf den Markt, die den Clipper in das System integrierte. Das Weiße Haus hoffte, dass es das erste von vielen Unternehmen sein würde, das die neue Technologie einführte. Die Regierung verpflichtete den privaten Sektor zwar nicht zur Nutzung dieser Technologie, aber sie war dazu verpflichtet. sehr empfehlenswert Die Beamten schienen wirklich zu hoffen, dass die Öffentlichkeit und die Unternehmen darauf mitgehen würden.

Es genügt zu sagen, dass das nicht passiert ist.

Stattdessen flippten Datenschutz- und Bürgerrechtsaktivisten sowie die Software-Community aus. Unternehmen boykottierten die Idee. Und weniger als drei Jahre nach der ersten Ankündigung des Geräts wurde der Clipper offiziell für tot erklärt. In diesem Monat jährt sich die Einführung des Geräts zum 30. Mal. Der unglückselige Start von Clipper war eine Art Gedenken an einen der spektakulärsten Technologiefehler unserer Regierung. Das Erbe des Chips lebt weiter. Er trug dazu bei, das auszulösen, was als die ersten „Krypto-Kriege“ bekannt wurde – ein turbulenter juristischer und kultureller Kampf, der bis heute andauert.

Neue Richtungen in der Kryptographie

Der Clipper entstand zu einer Zeit, als der technologische Fortschritt die US-Regierung zwang, sich mit beunruhigenden neuen Realitäten auseinanderzusetzen. Zu dieser Zeit war das Internet gerade erst im Kommen und die Kryptosysteme entwickelten sich mit ihm in rasantem Tempo weiter.. Von den Chiffren vonAntikes Rom

an die Code-Ersteller undLeistungsschalter des Zweiten Weltkriegs, Verschlüsselung hatte war fast immer die Zuständigkeit von Regierungen. In der modernen Ära wurde die elektronische Verschlüsselung – bei der immer ausgefeiltere Maschinen zur Erstellung leistungsfähiger Verschlüsselungscodes genutzt wurde– ausschließlich von geheimen Regierungsbehörden wie der NSA genutzt. Doch in den 1990er Jahren begann das staatliche Monopol auf diese Art der Informationssicherheit zu schwinden.Ein entscheidendes Ereignis ereignete sich 1976, als die Kryptographen Whitfield Diffie und Martin Hellman eine einflussreiche wissenschaftliche Arbeit mit dem Titel veröffentlichten: „Neue Richtungen in der Kryptographie.” “„New Directions“ zeigte, dass Fortschritte in der modernen Technologie es der Zivilbevölkerung ermöglichten, leistungsstarke elektronische Verschlüsselungsverfahren zu entwickeln. Schließlich halfen Diffie und Hellman bei der Entwicklung des sogenannten

Public-Key-Kryptographie

, oder

asymmetrische Verschlüsselung— eine neue Art von Kryptosystemen, die sich später zuGrundgesteineinen Großteil der heutigen Internetsicherheit ausmacht – und letztlich dazu beiträgt, sichere Webprotokolle wieTransportschichtsicherheit

(TLS) und die

Secure Shell -Protokoll

(SSH).

Die Lösung der Regierung war das Konzept der groß angelegten

Schlüsselwiederherstellungssysteme

— oder was später als „bekannt wurde“Schlüsselhinterlegung„Es handelte sich um eine Strategie, bei der Dritten (nämlich der Regierung) Zugriff auf einen Verschlüsselungsschlüssel gewährt wurde, für den Fall, dass diese den Inhalt einer verschlüsselten Unterhaltung oder E-Mail lesen mussten. Kurz gesagt: Es war eine Hintertür.“

Der Clipper sollte der Regierung als erster Prototyp für dieses Konzept dienen. Aber wie sollte das funktionieren?

Um den Clipper anzutreiben, entwickelte die NSA eine Chiffre namens „Skipjack“. Jedes Gerät, das den Chip enthielt, erhielt bei der Herstellung einen bestimmten kryptografischen Schlüssel. Dieser Schlüssel war ebenfalls im Besitz der Regierung und konnte unter bestimmten, vage definierten Umständen an eine Ermittlungsbehörde übergeben werden, damit diese die Kommunikation eines bestimmten Benutzers entschlüsseln und im Klartext lesen konnte, was gesagt wurde. Es gab jedoch viele offensichtliche Probleme. mit dem „Key Escrow“-Modell. Beispielsweise wusste niemand so genau, wie der Clipper-Algorithmus Skipjack funktionierte, weil die Regierung darauf beharrte, ihn als Geheimtipp zu behandeln. Auch der Chip, den die Regierung von den Unternehmen integrieren sollte, war ein totales Mysterium, da er mit einem manipulationssicheren Mechanismus entwickelt wurde, um Schnüffeleien auszuschließen. Problematisch war auch der Chip, der als energieintensiv angesehen wurde und im Vergleich zu anderen verfügbaren Chips als teuer er geltend war.

Kurz gesagt: Es war nicht gerade das, was man eine ideale Situation nennen würde.

Telefon-Sicherheitsgerät TSD-3600E von AT&T

Fair Use„So ziemlich jeder hasste diese Idee“Aus vielen Gründen erschien der Clipper-Chip als eine dumme Idee. Für Unternehmen und das Silicon Valley war der Chip eine Gefahr für ihre Interessen – ein Schritt, der den aufkeimenden Markt für verschlüsselte Kommunikation bremsen und die Internetsicherheit im Keim ersticken könnte. Für Bürgerrechtsaktivisten war er eine offensichtliche Verletzung des Rechts der Amerikaner auf Privatsphäre – ein erbärmliches Beispiel für die schlimmste Art dystopischer Übergriffe der Regierung.

Trotz der unzähligen ethischen und logistischen Bedenken war es weniger die aktivistische Kritik, die dem Clipper das Todesurteil verhängte, als vielmehr die unvollkommene Technologie, die die Regierung selbst implementiert hatte.

Das heisst : Der Chip hat am Ende einen ziemlich schlimmsten Virus enthalten.Im Jahr 1994 vereinbarten NSA-Vertreter ein Treffen mit AT&T – offenbar in dem Versuch, das schwächelnde Projekt an das einzige Unternehmen zu verkaufen, das seinen sperrigen Bedingungen zugestimmt hatte. Matt Blaze, ein frischgebackener Doktorand und junger Informatiker, der damals für die Forschungsgruppe des Unternehmens in den Bell Labs arbeitete, bekam die Gelegenheit, mit einigen Technologien der Regierung zu experimentieren.„Ich habe ursprünglich in der New York Times von Clipper gelesen“, erzählte Blaze Gizmodo. Er und seine Kollegen hielten die Idee von Anfang an für völlig absurd. „Die Regierung sagt also: ‚Sie können sich den Algorithmus nicht ansehen, und, ach ja, wenn Sie ihn verwenden möchten, müssen Sie …‘ „Bauen Sie es in Ihr Produkt ein, mit diesem teuren, manipulationssicheren Chip, der nur von einem vertrauenswürdigen Anbieter erhältlich sein wird“, sagte er und spottete leicht. Das Ganze schien absurd. „Außerhalb der Regierung hasste so ziemlich jeder diese Idee“, sagte er.

Dennoch war die NSA daran interessiert, dem jungen Programmierer einige ihrer Hardware-Produkte vorzuführen. Blaze sagt, er sei in die Zentrale der Behörde in Fort Meade, Maryland, eingeladen worden, wo er sich bald in einem SCIF wiederfand, einem

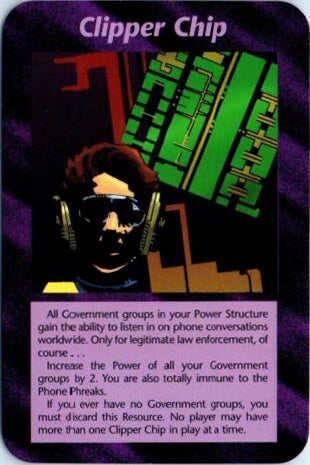

Sichere kompartimentierte Informationseinrichtung, sprach mit mehreren NSA-Mitarbeitern über den Prototyp ihrer neuen Kreation. Erstaunlicherweise erlaubte die NSA Blaze, diesen Prototyp mit nach Hause zu nehmen – offenbar in der Hoffnung auf eine positive Bewertung von ihm. Blaze gab ihn ihnen letztendlich nicht.Im Jahr 1994 veröffentlichte Steve Jackson Games

Illuminati: Neue WeltordnungSammelkartenspiel. Es enthielt eine Karte zum Clipper-Chip-Thema.„Also ging ich nach Hause und sagte ‚okay, lass mich damit spielen.‘ Ich dachte dabei , dass ich keine Fehler oder sonst finden würde.“ Aber siehe und siehe genau das passierte.Innerhalb kurzer Zeit entdeckte Blaze ein ziemlich großes Problem mit dem Chip: Ein Konstruktionsfehler ermöglichte es, die Key-Escrow-Funktion leicht zu deaktivieren, sodass mit Clipper ausgestattete Geräte auf betrügerische Weise für verschlüsselte Kommunikation verwendet werden konnten, die von den Strafverfolgungsbehörden nicht geknackt werden konnte. Kurz gesagt: Ein versierter Cyberkrimineller könnte sich ganz einfach Clipper-Geräte „aneignen“ und sie zu seinem eigenen Vorteil nutzen, auf Kosten der Pläne der Regierung. Technisch gesehen waren diese Probleme behebbar. Aber als die New York TimespubliziertAls Blaze kurz darauf Erkenntnisse erlangte, setzte sich die Vorstellung durch, dass noch unentdeckte Mängel lauerten. Dies war ein Tiefschlag für das Vertrauen einer ohnehin schon skeptischen Öffentlichkeit in das Projekt und kam nicht weniger als einem Todesstoß gleich.Das Vermächtnis des Clipper

Clipper ging letztlich zugrunde, weil niemand – weder der öffentliche noch der private Sektor – die Vision der Regierung akzeptierte. Tatsächlich war die Regierung der einzige „Kunde“, der jemals ein Gerät kaufte, das den unglückseligen Chip enthielt. In den Jahren, in denen das Projekt technisch noch aktiv war, kaufte das Weiße Haus große Mengen des TSD-3600, in der Hoffnung, ein breiteres Interesse zu wecken. Die gekauften Geräte schimmelten vermutlich irgendwo in einem Regierungskeller, während das Projekt draußen vor sich hin dümpelte. Der Chip wurde offiziell

für tot erklärt

im Jahr 1996. Die Kontroverse um den Clipper trug zu einer breiteren Diskussion über die Rolle bei, die die Verschlüsselung in der aufkeimenden Internetrevolution spielen sollte. Diese Diskussion führte schließlich zu dem, was alsder erste „Krypto-Krieg“—ein heftiger kultureller und legislativer Ringkampf zwischen digitalen Aktivisten und der Regierung um die US-Kontrollen beim Export von Verschlüsselung. Technisch gesehen schon langeals „Munition“ betrachtetAufgrund ihrer Nützlichkeit für den Schutz militärischer Geheimnisse vor neugierigen Blicken mussten einige Formen der Verschlüsselung gesetzlich neu definiert werden, um ihre Kommerzialisierung zu ermöglichen und die digitale Sicherheit wirklich aufblühen zu lassen. Nach einem langen Streit zwischen Cyber-Aktivisten und der Regierung setzte sich schließlich der private Sektor durch – und 1996 beschloss die Clinton-Regierung,gelockerte Exportbeschränkungen, wodurch bestimmte Arten der Verschlüsselung von der „Munition“-Liste der Regierung gestrichen und auf die Commerce Control List übertragen werden können.Doch auch wenn die erste Salve in dieser Schlacht zugunsten der Guten entschieden wurde, endeten die Kryptokriege nie wirklich. Ebenso wenig verschwand das Schreckgespenst des Clipper-Chips – also die Vorstellung, dass die Regierung eine ethische Verpflichtung habe, verschlüsselte Kommunikation zu untergraben – jemals wirklich. Stattdessen setzten die Regierungen mit jeder neuen Entwicklung im Bereich der verschlüsselten Kommunikation ihre unglücklichen Versuche fort, die Hintertür einzubauen, die die USA der Öffentlichkeit bereits vor so vielen Jahren schmackhaft machen wollten.„Wir machen das schon seit vielen Jahren durch“, sagte Matthew Green, Professor für Kryptografie an der Johns Hopkins University und starker Kritiker der Bemühungen der Regierung, Hintertüren in verschlüsselte Kommunikation einzubauen. „Es ist leicht, das alles als Teil desselben großen Kampfes zu sehen.“Nach dem Ende von Clipper kam es Mitte bis Ende der 2000er Jahre zur nächsten großen Backdoor-Kampagne, als sichere Nachrichtenübermittlung und verschlüsselte Messenger aufkamen – aus denen schließlich Apps wie … hervorgingen. Signal und WhatsApp—begann, Fuß zu fassen. „Sie [die Regierung] machten sich immer mehr Sorgen [über verschlüsselte Nachrichten] … sie begannen zu fordern, so etwas wie den Clipper Chip in die Software einzubauen“, sagt Green unter Verweis auf einen

Vorstoß des FBIHintertüren in Messaging-Apps vorzuschreiben, hat sich nie durchgesetzt. Inzwischen ist dieSnowden-Leaks2013 wurden Beweise für ein umfangreiches Überwachungsprogramm der NSA aufgedeckt, bekannt als „Bull Run – Die Reise beginnt

”, in der es um Versuche ging,

Hintertüren einfügen oder warten